Linux系统中,防火墙(Firewall),网址转换(NAT),数据包(package)记录,流量统计,这些功能是由Netfilter子系统所提供的,而iptables是控制Netfilter的工具。iptables将许多复杂的规则组织成成容易控制的方式,以便管理员可以进行分组测试,或关闭、启动某组规则。iptable只读取数据包头,不会给信息流增加负担,也无需进行验证。

iptables结构

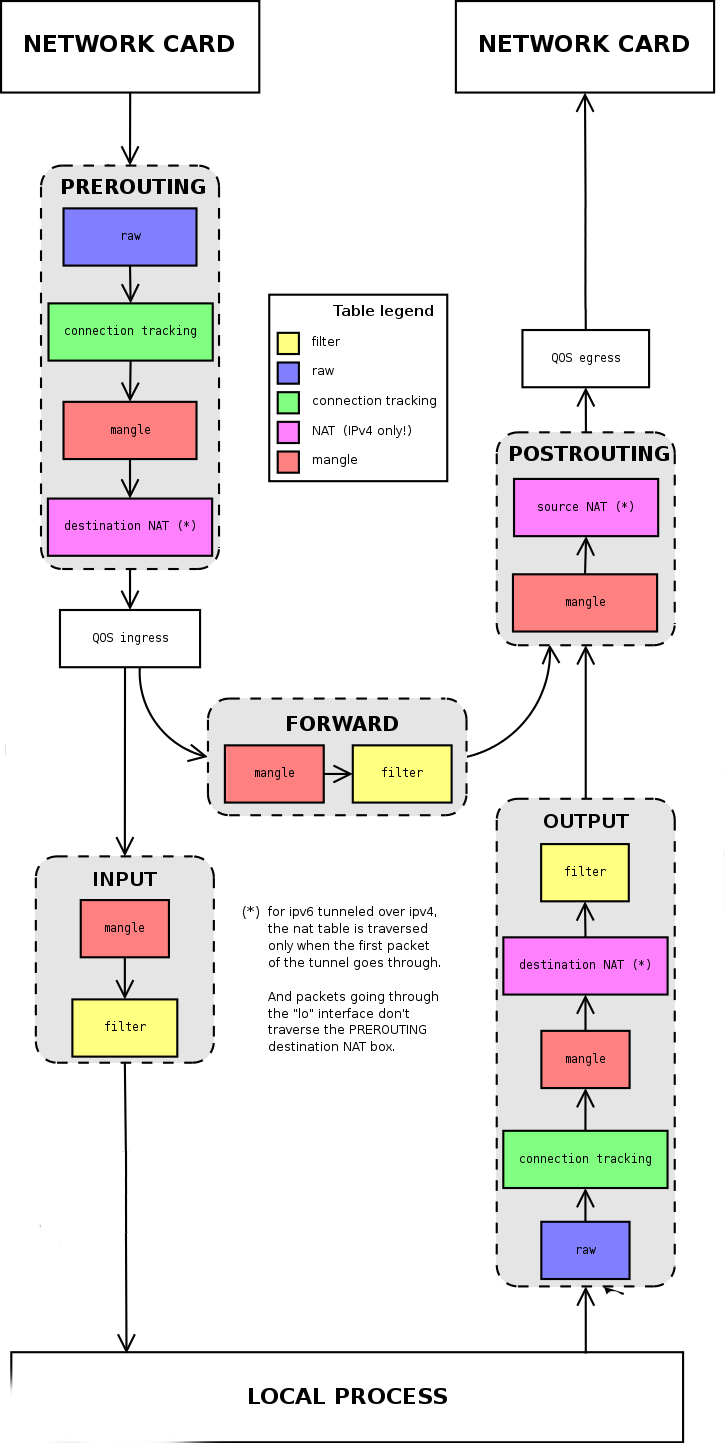

iptables由4表、5链和用户在链内写入的各种规则所组成。

1、表:容纳各种规则链;

表是按照功能分的类,具体功能如下:

(1)raw表:用来决定是否对数据包进行状态跟踪。(不常用)

(2)mangle表:为数据包设置标记,有ACK、SYN、FIN、RST、PSH、URG等标记。(不常用)

(3)nat表:修改数据包的IP地址、端口等信息。(网关型防火墙常用)

(4)filter表:确定是否放行数据包。(常用)

2、链:容纳各种防火墙规则;

链是按照时机分的类。

(1)input:处理入站请求包

(2)output:处理出站包(就是响应、应答包)

(3)forward:处理转发数据包,实现不同网段间的通信

(4)prerouting:在包做路由选择之前应用此链的规则

(5)postrouting:在数据包做路由选择之后应用此链的规则

表的处理优先级:raw > mangle > nat > filter

详细的数据包流程:

iptable应用场景

上图是应用场景的简单拓扑描述,下面的应用场景举例,都以上图为参考.

系统启动的时候所有的默认策略都是ACCEPT,在下面的场景举例中,我们都是在这种前提下设定iptable的。下面每个场景举例都是独立的,没有相关联性的。

网关服务器安全策略

目标 : 网关服务器系统自生安全策略,只对内网用户开放22端口(sshd服务)

#清空 filter table

[root@localhost]# iptables -F -t filter

[root@localhost]# iptables -X -t filter

[root@localhost]# iptables -Z -t filter

#清空 nat table

[root@localhost]# iptables -F -t nat

[root@localhost]# iptables -X -t nat

[root@localhost]# iptables -Z -t nat

#设置默认策略(INPUT链默认为DROP)

[root@localhost]# iptables -t filter -P INPUT DROP

[root@localhost]# iptables -t filter -P OUTPUT ACCEPT

[root@localhost]# iptables -t filter -P FORWARD ACCEPT

#回环接口(lo),默认accept

[root@localhost]# iptables -A INPUT -p ALL -i lo -j ACCEPT

#只对内网用户开放sshd服务

[root@localhost]# iptables -A INPUT -p tcp -s 192.168.138.0/24 --dport 22 -j ACCEPT

说明: 防火墙的策略顺序一般都是 从 非信任 ==> 信任,默认关闭所有访问权限,然后按照需要逐条开放访问权限.

共享上网(nat)

目标:使局域网的用户都可以访问外网的服务器

[root@localhost]# echo 1 > /proc/sys/net/ipv4/ip_forward

[root@localhost]# iptables -t nat -A POSTROUTING -o ppp0 -j MASQUERADE

说明: SNAT 和 MASQUERADE 区别

SNAT : 不管是几个地址,必须明确的指定要SNAT的ip,适合网关服务器有固定地址或者是固定地址范围. MASQUERADE : 是针对ADSL动态拨号这种场景而设计,从服务器的网络接口上,自动获取当前ip地址来做NAT,这样就实现了动态SNAT地址转换

内网的服务器对外服务(端口映射)

目标:使外网用户可以访问到局域网192.168.138.21这台HTTP服务

[root@localhost]# echo 1 > /proc/sys/net/ipv4/ip_forward

[root@localhost]# iptables -t nat -A PREROUTING -p tcp -m tcp --dport 80 -j DNAT --to-destination 192.168.138.21

[root@localhost]# iptables -t nat -A POSTROUTING -o ppp0 -j MASQUERADE

在网关服务器进行透明代理

目标: 使局域网用户,访问外网web服务时,自动使用squid作web透明代理服务器。

[root@localhost]# echo 1 > /proc/sys/net/ipv4/ip_forward

[root@localhost]# iptables -t nat -A PREROUTING -s 192.168.138.0/24 -p tcp --dport 80 -i eth0 -j DNAT --to 192.168.138.1

[root@localhost]# iptables -t nat -A PREROUTING -s 192.168.138.0/24 -p tcp --dport 80 -i eth0 -j REDIRECT --to 3128

[root@localhost]# iptables -t nat -A POSTROUTING -o ppp0 -j MASQUERADE

注意:iptables写入的规则重启会自动失效,需要使用/etc/rc.d/init.d/iptables save 保存到文件,重启才会自动读取文件上的配置,且使用iptables save保存之后,重启iptables服务:service iptables restart

iptables命令详解iptables(选项)(参数)-t<表>:指定要操纵的表; -A:向规则链中添加条目; -D:从规则链中删除条目; -i:向规则链中插入条目; -R:替换规则链中的条目; -L:显示规则链中已有的条目; -F:清楚规则链中已有的条目; -Z:清空规则链中的数据包计算器和字节计数器; -N:创建新的用户自定义规则链;-X:用于删除用户自定义的空链,使用方法跟-N相同,但是在删除之前必须要将里面的链给清空; -P:定义规则链中的默认目标; -h:显示帮助信息; -p:指定要匹配的数据包协议类型; -s:指定要匹配的数据包源ip地址; -j<目标>:指定要跳转的目标; -i<网络接口>:指定数据包进入本机的网络接口; -o<网络接口>:指定数据包要离开本机所使用的网络接口。 |

iptables命令选项输入顺序:

iptables -t 表名 <-A/I/D/R> 规则链名 [规则号] <-i/o 网卡名> -p 协议名 <-s 源IP/源子网> --sport 源端口 <-d 目标IP/目标子网> --dport 目标端口 -j 动作 |

表名包括:

raw:高级功能,如:网址过滤。

mangle:数据包修改(QOS),用于实现服务质量。

nat:地址转换,用于网关路由器。

filter:包过滤,用于防火墙规则。

规则链名包括:

INPUT链:处理输入数据包。

OUTPUT链:处理输出数据包。

PORWARD链:处理转发数据包。

PREROUTING链:用于目标地址转换(DNAT)。

POSTOUTING链:用于源地址转换(SNAT)。

动作包括:

ACCEPT:接收数据包。

DROP:丢弃数据包。

REDIRECT:重定向、映射、透明代理。

SNAT:源地址转换。

DNAT:目标地址转换。

MASQUERADE:IP伪装(NAT),用于ADSL。

LOG:日志记录。